기존에도 다양한 방식으로 랜섬웨어와 모네로 가상화폐 채굴 기능기 유포한 조직

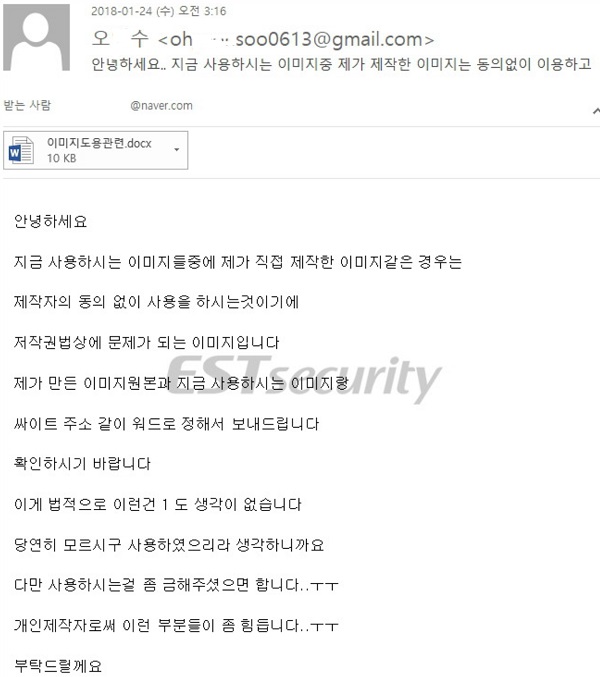

이번에 사용된 이메일 주소(ohyeonsoo0613@gmail.com)는 지난번 데일리시큐에서 보도한 '저작권 위반 그림 사용 확인 메일'로 위장한 가상화폐 채굴 악성코드 유포에 사용된 메일 주소와 동일하다.

이 공격자들은 기존에도 다양한 방식으로 랜섬웨어와 모네로 가상 화폐 채굴 기능기를 유포한 조직이다.

메일 내용은 “법적 조치는 하지 않을 테니 저작권에 접촉되는 그림을 확인해 달라”는 내용이다. 사용자가 확인을 하도록 유도하는 내용을 담고 있다.

첨부된 DOC 파일을 열어보면 아무런 내용이 없는 것처럼 보이지만 맨 앞부분에 있는 삽입된 개체를 통해 URL로부터 스크립트를 다운받아 실행한다.

실행되는 스크립트는 아래와 같고, 이 스크립트가 실행이 되면 최종적으로 'https://filetea.me/n3wnNWK0TyXRnKso730hCTKoA/dl' 사이트에 접속 후 '%appdata%' 하위 'output.exe'라는 이름으로 파일 다운 및 실행한다. 그러나 현재 서버에 파일이 존재하지 않아 동작하지 않는 상태다.

★정보보안 대표 미디어 데일리시큐!★

■ 보안 사건사고 제보 하기

★정보보안 대표 미디어 데일리시큐 / Dailysecu, Korea's leading security media!★

저작권자 © 데일리시큐 무단전재 및 재배포 금지